你是不是也遇到过这种情况:

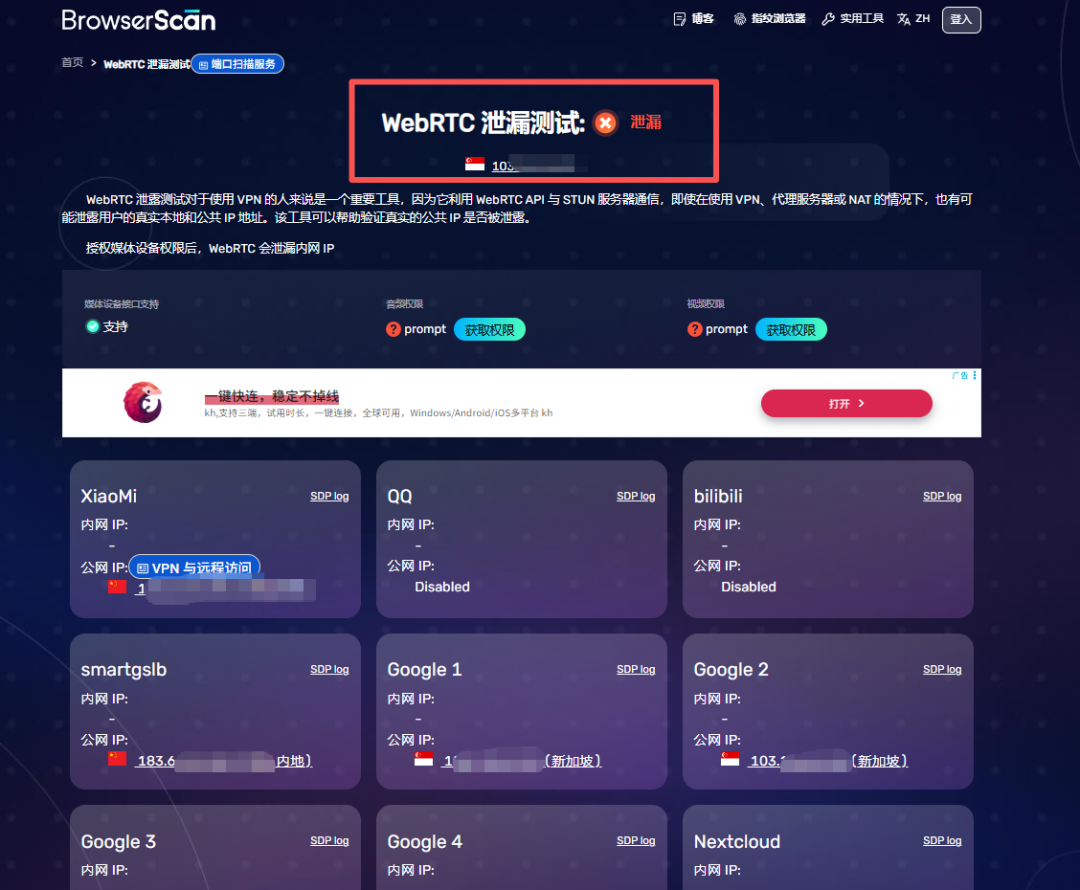

花钱买了代理 IP,开了代理工具,以为多账号运营终于稳了。结果在 BrowserScan 或 browserleaks.com 一测试,WebRTC 那一栏还是红色的,显示的居然是你的真实运营商 IP!

几天后,TikTok、Facebook、Amazon、Claude 等平台的账号集体被封,申诉都来不及。

2026 年了,这种“用了代理工具却还是被封”的情况越来越普遍。很多运营者第一反应是“代理质量不行”,其实真正元凶是 WebRTC 泄露。

今天这篇文章,就彻底给你讲清楚:为什么代理工具防不住 WebRTC ?一旦泄露会导致什么后果?最靠谱的解决方案到底是什么?

代理工具为什么防不住 WebRTC 泄露?

很多人以为代理工具 = 万能防护,其实这是个常见的认知误区。

● 代理工具的防护原理:它工作在网络层(系统级隧道),主要管 HTTP/HTTPS 流量。

● WebRTC 的工作方式:它是浏览器应用层的原生技术,通过 STUN/ICE 协议(基于 UDP)直接向外部服务器请求“候选地址”。

也就是说,浏览器在代理隧道建立之前或之外,就已经把你的真实公网 IP + 本地局域网 IP 告诉了网站。即使你用了再高级的代理工具,也绕不过这个浏览器原生后门。

常见失效场景:

- 代理插件只拦截部分流量,WebRTC 还是能静默触发。

- 独立代理软件全局代理后,浏览器 WebRTC 依然走本地 UDP 通道。

- 平台风控升级:Facebook、Amazon、TikTok、Claude 等已经在 2026 年把 WebRTC IP 列为重要关联信号,哪怕你指纹换得再好,真实 IP 一暴露就直接打标。

一次 WebRTC 泄露,后果有多严重?

别以为只是“IP 暴露”这么简单,在多账号运营场景下,WebRTC 泄露直接等于账号体系崩盘:

1. 跨账号关联:

平台看到同一个真实 IP 对应多个账号,哪怕浏览器指纹不同,也会被判定为同一设备多开。

2. 批量封号:

2026 年电商/社交/AI 工具封号潮中,WebRTC 泄露是头号诱因。很多卖家反馈,一个 IP 泄露,直接带崩 10+ 个店铺账号。

3. 更严重的连锁风险:

一旦真实地理位置被精确泄露到小区级别,不仅会导致实名信息被关联追溯,还可能引发针对性的 DDoS 攻击和社工风险。更致命的是会触发平台的账户连坐机制,导致同一主体下的广告账户、支付账户全部受到牵连,面临限流、降权甚至永久封禁的严厉处罚。

WebRTC 泄露的解决方案

插件和代理工具是打补丁,而指纹浏览器是从浏览器内核等底层层面直接解决 WebRTC 泄露。

比如 AdsPower 指纹浏览器从浏览器底层做处理,它基于 Chrome 和 Firefox 内核编译,修改API,使得在 JavaScript 层获取的信息并不唯一。

下图为用 AdsPower 配置好浏览器环境后再打开 BrowserScan ,WebRTC 就显示不泄露了。

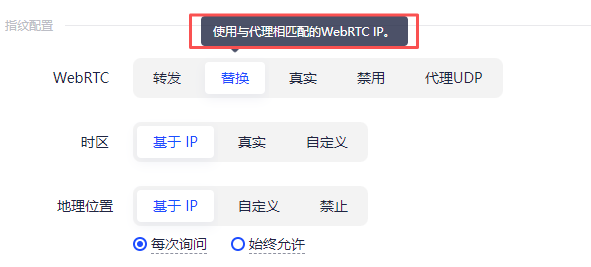

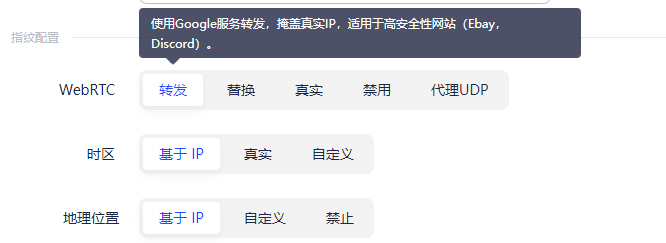

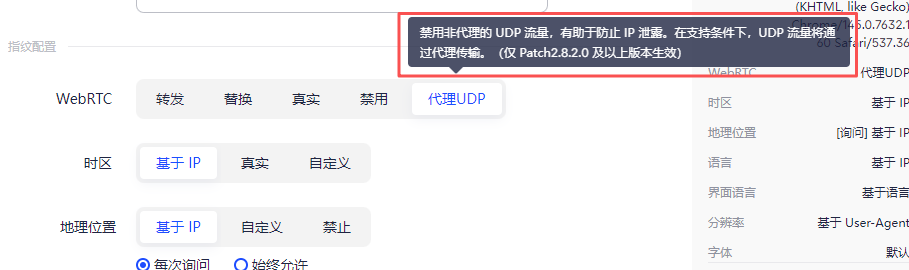

为了满足各种业务需求,AdsPower 特别提供了 5 种专业 WebRTC 模式,非常灵活方便,你可以根据自己的实际场景自主选择和配置,真正做到一键适配。

下面分别介绍这 5 种模式:

除了以上 WebRTC 模式的灵活配置之外,AdsPower 能真正保护多账号运营安全的另一个核心原因,就是它在指纹一致性上的深度优化。

在当前平台风控算法持续升级的背景下,单一参数的修改已经远远不够,平台会通过交叉验证几十项浏览器指纹参数的逻辑一致性来识别异常环境。最常见的封号原因不是某个参数没改对,而是拼凑式的环境配置。

AdsPower 从根本上解决了这个问题:

有 20+ 指纹参数任由大家进行调整,而且每个浏览器配置都会构建完整且逻辑自洽的数字身份。用户配置账号的浏览器环境时,可以调整包括操作系统、Cookies、User-Agent、WebGL、WebGPU、Canvas、MAC 地址等参数,再搭配独立 IP。

写在最后

用了代理工具却还是 WebRTC 泄露,本质上是防护思路没升级。插件/代理工具只能管网络层,而指纹浏览器直接从底层解决,才是 2026 年多账号运营的正确打开方式。

想立刻搭建没有 WebRTC 泄露的安全环境?

点击文末的【查看详情】 免费注册 AdsPower

免费领取浏览器环境,告别 WebRTC 泄露烦恼!